Cybersicherheit in Deutschland

- Was bedeutet die NIS2-Richtlinie für Unternehmen?

- Die dunkle Seite der Digitalisierung: Cyberangriffe auf dem Vormarsch

- Die größten Cyberattacken der letzten 10 Jahre: Eine Chronik der Verwüstung

- Die Auswirkungen von Cyberangriffen: Ein hoher Preis für Unternehmen und Gesellschaft

- NIS2: Ein europäischer Schutzschild gegen Cyberbedrohungen

- NIS2-Umsetzungsgesetz in der Praxis – Anforderungen und Umsetzung für Unternehmen: Ein detaillierter Leitfaden

- Umsetzung von NIS2: Ein kontinuierlicher Prozess der Verbesserung

- Auswirkungen von NIS2 auf Unternehmen und die Wirtschaft: Ein Balanceakt zwischen Sicherheit und Innovation

- Die Umsetzung von NIS2 kann jedoch auch positive Effekte haben:

- Chancen und Herausforderungen: Ein Balanceakt zwischen Sicherheit und Innovation

- Fazit

Was bedeutet die NIS2-Richtlinie für Unternehmen?

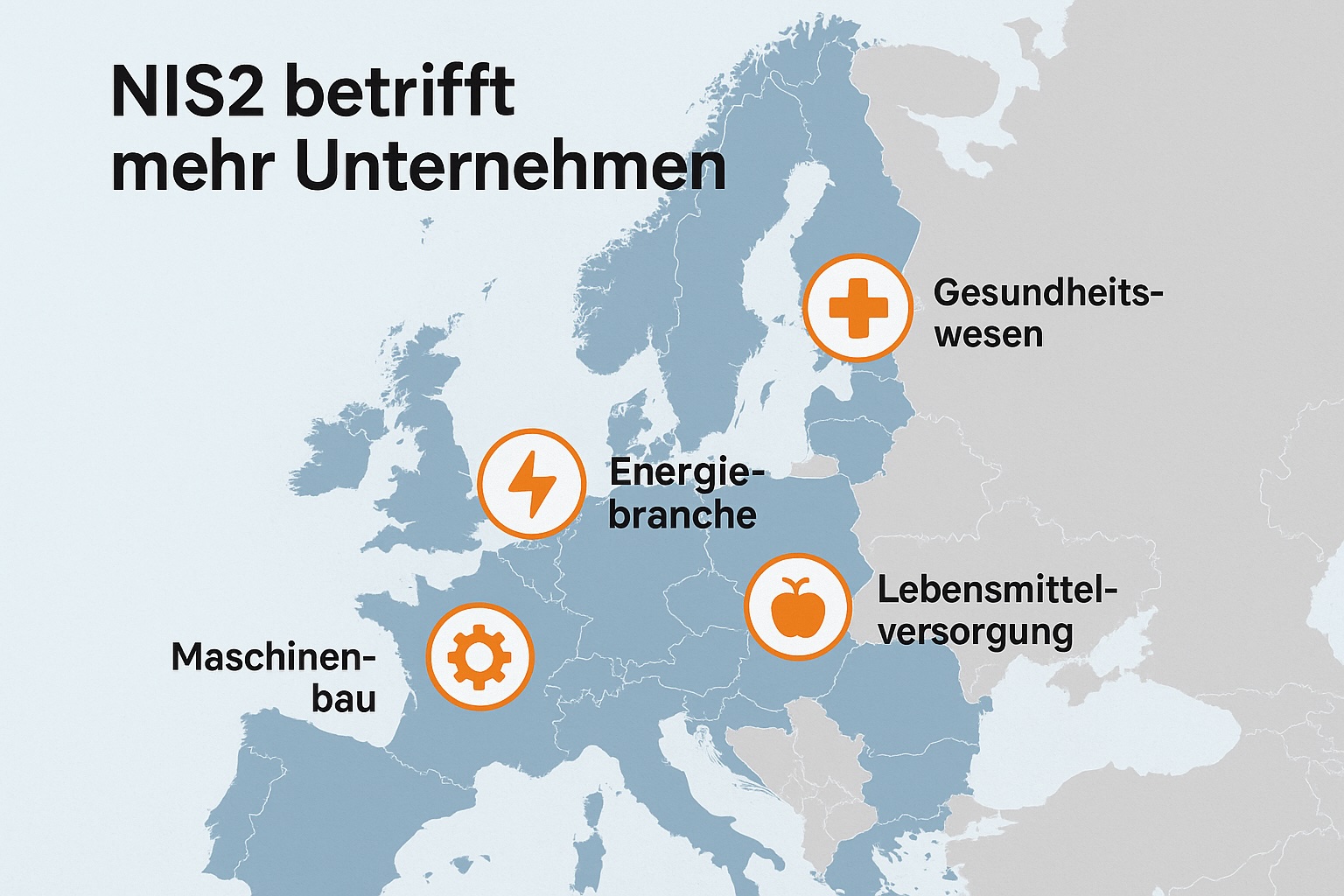

Viele Unternehmen fragen sich: Bin ich betroffen – und wenn ja, was muss ich tun? Die NIS2-Richtlinie richtet sich nicht mehr nur an klassische „Kritische Infrastrukturen“ (KRITIS), sondern deutlich breiter. Auch Unternehmen aus dem Gesundheitswesen, der Energiebranche, dem digitalen Sektor, der Lebensmittelversorgung oder dem Maschinenbau können unter die neuen Regeln fallen.

Konkret bedeutet das: - Es müssen Sicherheitsmaßnahmen nach dem Stand der Technik umgesetzt werden. - Es gelten Meldepflichten bei Sicherheitsvorfällen – oft innerhalb von nur 24 Stunden. - Es drohen hohe Bußgelder bei Verstößen. - Verantwortlichkeiten auf Geschäftsführungsebene sind explizit geregelt.

Selbst kleinere Firmen, etwa Zulieferer größerer Unternehmen, können indirekt betroffen sein. Deshalb ist es wichtig, jetzt zu prüfen, ob das eigene Unternehmen unter die NIS2-Kriterien fällt – und welche Maßnahmen konkret umzusetzen sind.

Die digitale Transformation hat unsere Welt grundlegend verändert. Sie hat neue Möglichkeiten für Kommunikation, Handel, Bildung und Unterhaltung eröffnet und unsere Gesellschaft in vielerlei Hinsicht bereichert. Doch diese zunehmende Vernetzung birgt auch erhebliche Risiken. Cyberangriffe haben in den letzten Jahren dramatisch zugenommen und stellen eine ernsthafte Bedrohung für Unternehmen, Regierungen und die Gesellschaft insgesamt dar.

Die dunkle Seite der Digitalisierung: Cyberangriffe auf dem Vormarsch

Die häufigsten Cyberangriffe der letzten Jahre im Überblick.

Die jüngsten Cyberattacken auf Krankenhäuser, Energieversorger, öffentliche Einrichtungen und Unternehmen haben gezeigt, wie verwundbar unsere Gesellschaft gegenüber solchen Bedrohungen ist. Ransomware-Angriffe, bei denen Hacker die Kontrolle über Computersysteme übernehmen und Lösegeld fordern, haben in den letzten Jahren stark zugenommen. Auch Phishing-Kampagnen, bei denen ahnungslose Nutzer dazu verleitet werden, vertrauliche Informationen preiszugeben, sind eine allgegenwärtige Gefahr.

Besonders besorgniserregend sind Angriffe auf kritische Infrastrukturen wie Stromnetze, Wasserversorgungssysteme und Verkehrsnetze. Ein erfolgreicher Angriff auf solche Infrastrukturen kann weitreichende Folgen haben, von Stromausfällen und Versorgungsunterbrechungen bis hin zu Gefährdungen der öffentlichen Sicherheit.

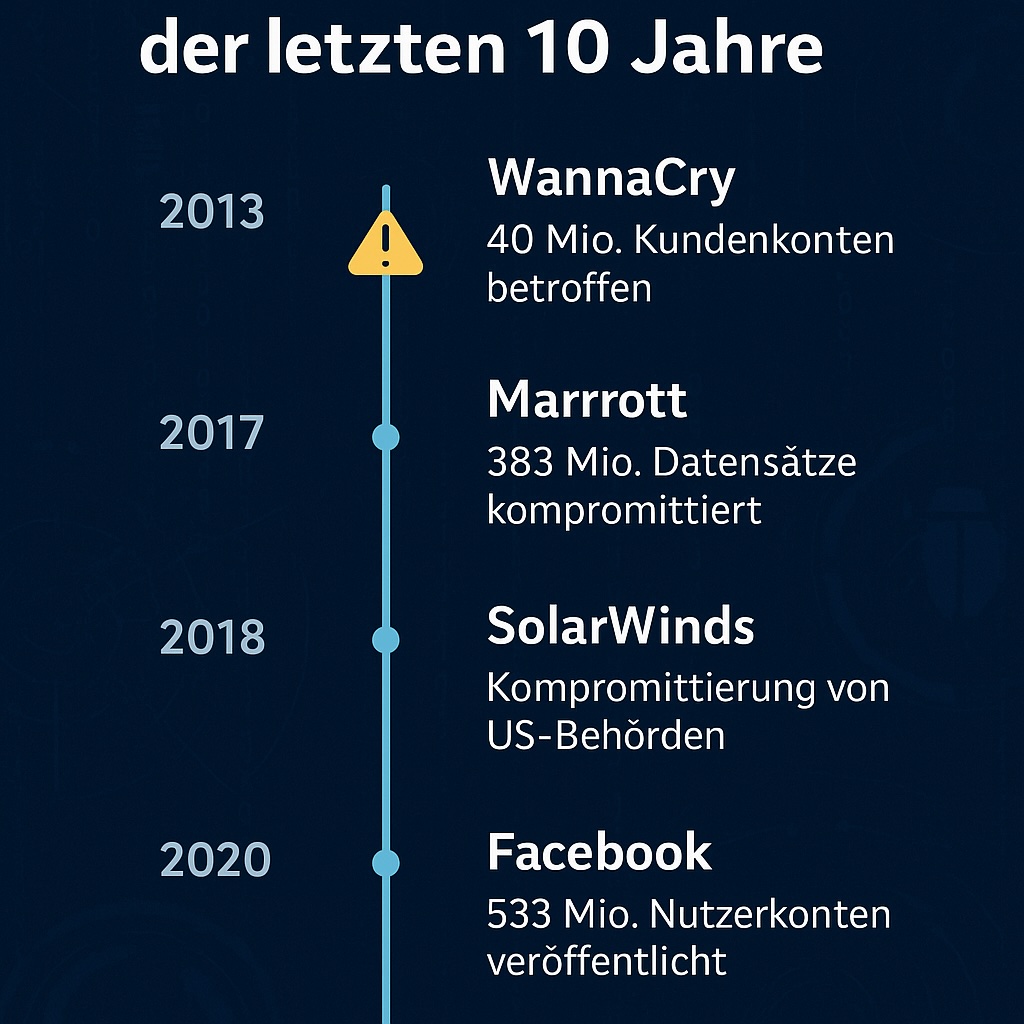

Die größten Cyberattacken der letzten 10 Jahre: Eine Chronik der Verwüstung

Die Notwendigkeit von NIS2 wird durch die zahlreichen Cyberattacken der letzten Jahre deutlich. Diese Angriffe haben nicht nur enorme finanzielle Schäden verursacht, sondern auch das Vertrauen in digitale Systeme erschüttert und die Verwundbarkeit unserer Gesellschaft aufgezeigt. Einige der bekanntesten Beispiele sind:

- WannaCry (2017): Diese Ransomware-Attacke infizierte weltweit über 200.000 Computer in 150 Ländern. Krankenhäuser mussten Operationen verschieben, Unternehmen ihren Betrieb einstellen und Regierungen ihre IT-Infrastruktur herunterfahren. Der Schaden belief sich auf geschätzte 4 Milliarden US-Dollar. Besonders betroffen war das britische Gesundheitssystem NHS, wo Tausende von Terminen abgesagt und Operationen verschoben werden mussten.

- NotPetya (2017): Obwohl als Ransomware getarnt, war NotPetya in Wirklichkeit ein zerstörerischer Angriff, der darauf abzielte, Daten unwiederbringlich zu löschen. Der Angriff verursachte weltweit Schäden in Höhe von über 10 Milliarden US-Dollar und legte unter anderem den Hafenbetrieb in Rotterdam lahm, was zu erheblichen Störungen im globalen Handel führte.

- SolarWinds (2020): Dieser Supply-Chain-Angriff betraf Tausende von Unternehmen und Regierungsbehörden weltweit. Hacker infiltrierten die Software des IT-Dienstleisters SolarWinds und konnten so über Monate hinweg unbemerkt Daten stehlen und Systeme manipulieren. Der Angriff gilt als einer der größten und folgenreichsten Cyberangriffe der Geschichte und hat das Vertrauen in die Sicherheit von Software-Lieferketten nachhaltig erschüttert.

- JBS (2021): Der weltweit größte Fleischverarbeiter JBS wurde Opfer eines Ransomware-Angriffs, der zu Produktionsausfällen in mehreren Ländern führte. Das Unternehmen zahlte schließlich ein Lösegeld von 11 Millionen US-Dollar, um den Betrieb wieder aufnehmen zu können. Der Angriff führte zu Lieferengpässen und Preissteigerungen bei Fleischprodukten.

- Kaseya (2021): Ein weiterer Supply-Chain-Angriff traf den IT-Dienstleister Kaseya und betraf Tausende seiner Kunden. Die Hacker nutzten eine Schwachstelle in der Kaseya-Software, um Ransomware auf den Systemen der Kunden zu installieren. Der Angriff führte zu weitreichenden Betriebsunterbrechungen bei vielen kleinen und mittleren Unternehmen.

Diese Beispiele zeigen, dass Cyberangriffe nicht nur einzelne Unternehmen, sondern ganze Branchen und sogar Staaten treffen können. Sie verdeutlichen die Verwundbarkeit unserer digitalen Gesellschaft und die Notwendigkeit einer umfassenden und koordinierten Cybersicherheitsstrategie.

Die Auswirkungen von Cyberangriffen: Ein hoher Preis für Unternehmen und Gesellschaft

Die Auswirkungen von Cyberangriffen sind vielfältig und können sowohl direkte als auch indirekte Kosten verursachen. Zu den direkten Kosten gehören Lösegeldzahlungen, Kosten für die Wiederherstellung von Daten und Systemen, sowie Umsatzeinbußen aufgrund von Betriebsunterbrechungen. Indirekte Kosten können durch Reputationsschäden, Rechtsstreitigkeiten und den Verlust von Wettbewerbsvorteilen entstehen. Für Unternehmen können Cyberangriffe existenzbedrohend sein, insbesondere für kleine und mittlere Unternehmen, die oft nicht über die Ressourcen verfügen, um sich gegen solche Angriffe zu schützen. Aber auch große Unternehmen sind nicht immun gegen Cyberangriffe, wie die Beispiele von SolarWinds und JBS zeigen. Für die Gesellschaft insgesamt können Cyberangriffe schwerwiegende Folgen haben. Angriffe auf kritische Infrastrukturen können die Versorgung mit lebenswichtigen Gütern und Dienstleistungen gefährden, wie Strom, Wasser, Gesundheitsversorgung und Transport. Angriffe auf öffentliche Einrichtungen können das Vertrauen in den Staat untergraben und die demokratischen Prozesse stören.

NIS2: Ein europäischer Schutzschild gegen Cyberbedrohungen

Übersicht: Umsetzung der NIS2-Richtlinie in Europa

Angesichts dieser wachsenden Bedrohung hat die Europäische Union die NIS2-Richtlinie erlassen. NIS2 steht für "Network and Information Security 2" und ist ein umfassendes Regelwerk zur Stärkung der Cybersicherheit in Europa. Die Richtlinie, die am 16. Januar 2023 in Kraft getreten ist, ersetzt die NIS-Richtlinie aus dem Jahr 2016 und erweitert deren Anwendungsbereich erheblich.

NIS2 verfolgt einen risikobasierten Ansatz, der sich auf die größten Risiken und die wichtigsten Akteure konzentriert. Sie verpflichtet Unternehmen und Organisationen in kritischen Sektoren sowie Anbieter digitaler Dienste zur Umsetzung umfangreicher Sicherheitsmaßnahmen. Dazu gehören:

Risikomanagement: Unternehmen müssen regelmäßig Risikobewertungen durchführen, um potenzielle Schwachstellen in ihren Systemen und Prozessen zu identifizieren und geeignete Gegenmaßnahmen zu ergreifen. Dies kann beispielsweise die Einführung von Multi-Faktor-Authentifizierung, regelmäßige Sicherheitsupdates und Mitarbeiterschulungen umfassen. Die Risikobewertung sollte dabei nicht nur technische Aspekte berücksichtigen, sondern auch organisatorische und menschliche Faktoren.

- Meldepflichten: Bei Cybervorfällen müssen Unternehmen diese unverzüglich den zuständigen Behörden melden, um eine schnelle Reaktion und Schadensbegrenzung zu ermöglichen. Die Meldepflichten gelten für eine Vielzahl von Vorfällen, von Sicherheitsverletzungen und Datenlecks bis hin zu Störungen kritischer Dienste. Die rechtzeitige Meldung von Vorfällen ist entscheidend, um weitere Schäden zu verhindern und die Widerstandsfähigkeit des gesamten Systems zu erhöhen.

- Sicherheitsmaßnahmen: Unternehmen müssen technische und organisatorische Maßnahmen ergreifen, um ihre IT-Systeme und Netzwerke zu schützen, wie z.B. Firewalls, Verschlüsselung, Patch-Management und Sicherheitsüberwachung. NIS2 schreibt auch die Durchführung regelmäßiger Sicherheitstests und -audits vor, um die Wirksamkeit der Maßnahmen zu überprüfen und Schwachstellen aufzudecken. Die Sicherheitsmaßnahmen müssen dem aktuellen Stand der Technik entsprechen und regelmäßig aktualisiert werden, um neuen Bedrohungen gerecht zu werden.

- Krisenmanagement: Unternehmen müssen Krisenmanagementpläne entwickeln und regelmäßig testen, um im Falle eines Cyberangriffs schnell und effektiv reagieren zu können. Diese Pläne sollten klare Verantwortlichkeiten, Kommunikationswege und Eskalationsprozeduren festlegen. Ein gut vorbereitetes Krisenmanagement kann dazu beitragen, die Auswirkungen eines Cyberangriffs zu minimieren und den Geschäftsbetrieb schnellstmöglich wiederherzustellen.

- Lieferkettenmanagement: Unternehmen müssen auch die Cybersicherheit ihrer Lieferanten und Dienstleister berücksichtigen und sicherstellen, dass diese angemessene Sicherheitsstandards einhalten. Dies kann durch vertragliche Vereinbarungen, Sicherheitsaudits und regelmäßige Überprüfung der Sicherheitsmaßnahmen der Lieferanten erreicht werden. Die Sicherheit der Lieferkette ist ein wichtiger Aspekt der Cybersicherheit, da Schwachstellen in der Lieferkette von Angreifern ausgenutzt werden können, um Zugang zu den Systemen des Unternehmens zu erlangen.

Indem NIS2 diese umfassenden Anforderungen stellt, soll ein einheitliches und hohes Niveau an Cybersicherheit in der gesamten EU erreicht werden. Die Richtlinie soll dazu beitragen, dass Unternehmen und Organisationen besser auf Cyberangriffe vorbereitet sind und im Falle eines Angriffs schnell und effektiv reagieren können.

NIS2-Umsetzungsgesetz in der Praxis – Anforderungen und Umsetzung für Unternehmen: Ein detaillierter Leitfaden

Die NIS2-Richtlinie und das NIS2-Umsetzungsgesetz stellt Unternehmen vor eine Reihe von konkreten Anforderungen, die sie erfüllen müssen, um ihre Cybersicherheit zu stärken und den gesetzlichen Vorgaben gerecht zu werden. Diese Anforderungen sind in verschiedene Bereiche unterteilt und betreffen sowohl technische als auch organisatorische Aspekte der IT-Sicherheit.

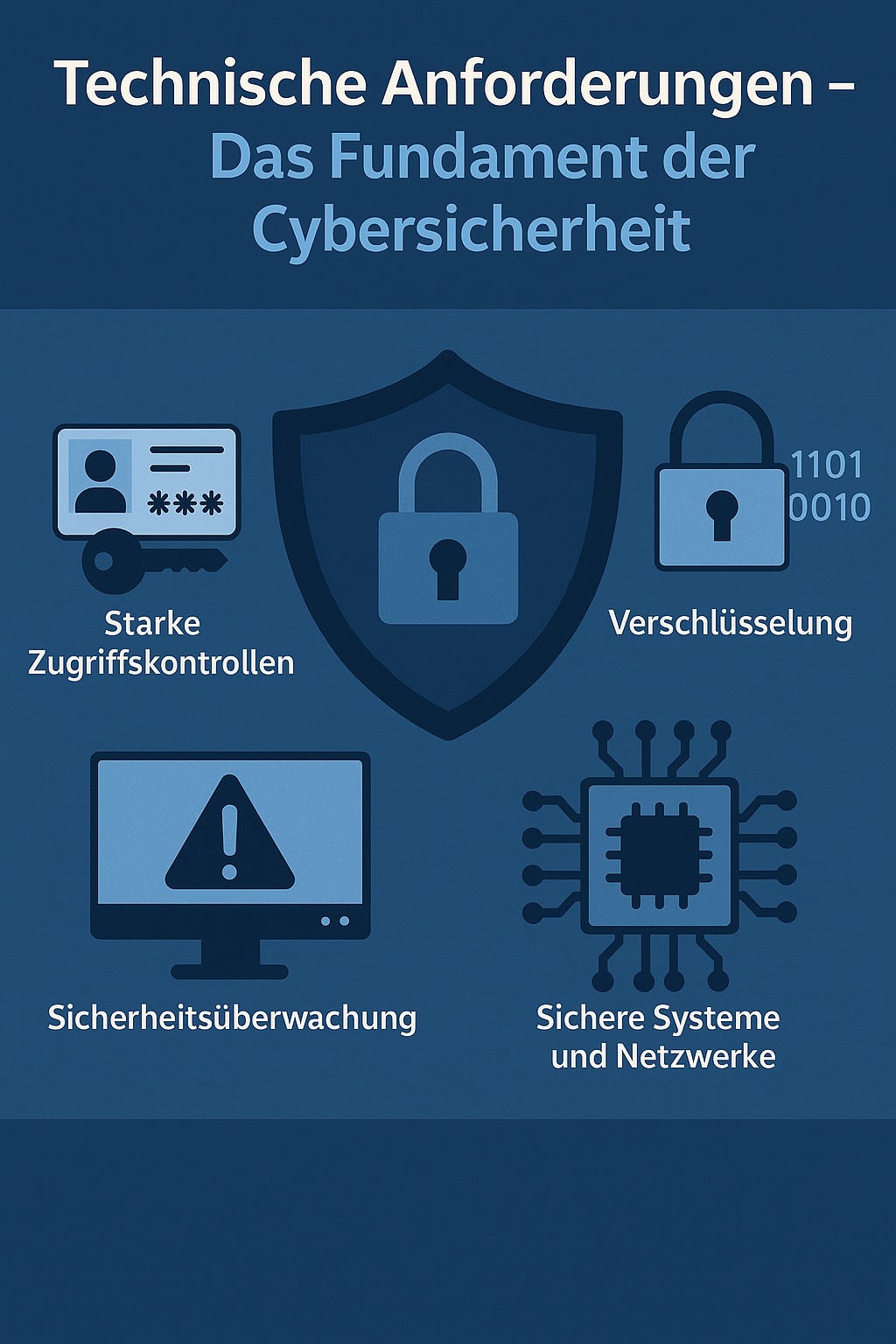

Technische Anforderungen: Das Fundament der Cybersicherheit

Technische und organisatorische Maßnahmen der NIS2-Richtlinie – Überblick für Unternehmen

NIS2 schreibt eine Reihe von technischen Sicherheitsmaßnahmen vor, die Unternehmen implementieren müssen, um ihre IT-Systeme und Netzwerke zu schützen. Diese Maßnahmen bilden das Fundament einer effektiven Cybersicherheitsstrategie und sind entscheidend für die Abwehr von Cyberangriffen.

- Zugangskontrollen: Der Schutz vor unbefugtem Zugriff auf Systeme und Daten ist eine grundlegende Sicherheitsmaßnahme. Unternehmen müssen sicherstellen, dass nur autorisierte Personen Zugriff auf ihre sensiblen Informationen haben. Dies kann durch die Verwendung von starken Passwörtern, Multi-Faktor-Authentifizierung (MFA) und rollenbasierten Zugriffskontrollen (RBAC) erreicht werden. MFA erfordert beispielsweise neben dem Passwort eine zusätzliche Bestätigung, wie einen Code per SMS oder eine biometrische Identifizierung. RBAC legt fest, welche Benutzer auf welche Daten und Funktionen zugreifen dürfen, basierend auf ihrer Rolle im Unternehmen. So kann beispielsweise einem Mitarbeiter in der Buchhaltung der Zugriff auf Gehaltsdaten gewährt werden, während ein Mitarbeiter im Marketing keinen Zugriff auf diese Daten haben sollte.

- Verschlüsselung: Sensible Daten müssen verschlüsselt werden, um sie vor unbefugtem Zugriff und Missbrauch zu schützen. NIS2 empfiehlt die Verwendung von starken Verschlüsselungsalgorithmen wie AES (Advanced Encryption Standard) und die regelmäßige Aktualisierung von Verschlüsselungsschlüsseln. Verschlüsselung sorgt dafür, dass selbst wenn Angreifer Zugriff auf Daten erlangen, diese nicht lesen oder verwenden können. Dies ist besonders wichtig für personenbezogene Daten, Finanzdaten und andere vertrauliche Informationen.

- Patch-Management: Software ist nie perfekt und enthält oft Sicherheitslücken, die von Angreifern ausgenutzt werden können. Regelmäßige Updates (Patches) sind daher unerlässlich, um diese Lücken zu schließen. Unternehmen müssen einen strukturierten Prozess für das Patch-Management implementieren, der sicherstellt, dass alle Systeme und Anwendungen auf dem neuesten Stand sind. Dies kann durch den Einsatz von Patch-Management-Software automatisiert werden, die Updates automatisch herunterlädt und installiert. So wird sichergestellt, dass keine Sicherheitslücken offen bleiben, die von Angreifern ausgenutzt werden könnten.

- Sicherheitsüberwachung: Die kontinuierliche Überwachung von Systemen und Netzwerken ist entscheidend, um Anomalien und verdächtige Aktivitäten frühzeitig zu erkennen. Unternehmen können dazu Intrusion Detection Systeme (IDS) und Security Information and Event Management (SIEM) Lösungen einsetzen. IDS erkennen verdächtige Muster im Netzwerkverkehr, wie z.B. ungewöhnlich hohe Datenmengen oder Zugriffe von unbekannten IP-Adressen. SIEM-Lösungen sammeln Sicherheitsdaten aus verschiedenen Quellen, wie Firewalls, Antiviren-Software und Server-Logs, und analysieren diese, um potenzielle Bedrohungen zu identifizieren. Durch die Überwachung können Unternehmen schnell auf Sicherheitsvorfälle reagieren und weitere Schäden verhindern.

- Backup und Wiederherstellung: Regelmäßige Backups sind unerlässlich, um im Falle eines Cyberangriffs oder Datenverlusts den Geschäftsbetrieb schnell wieder aufnehmen zu können. Unternehmen sollten ihre Backups an einem sicheren Ort speichern, idealerweise offline oder in der Cloud, um sie vor Angreifern zu schützen. Die Wiederherstellungsprozesse sollten regelmäßig getestet werden, um sicherzustellen, dass sie im Ernstfall funktionieren und die Daten vollständig und ohne Verlust wiederhergestellt werden können. Ein effektives Backup- und Wiederherstellungsverfahren kann dazu beitragen, die Ausfallzeiten im Falle eines Angriffs zu minimieren.

Organisatorische Anforderungen: Der Rahmen für effektive Cybersicherheit

Neben den technischen Maßnahmen schreibt NIS2 auch eine Reihe von organisatorischen Anforderungen vor, die sicherstellen sollen, dass Unternehmen über die notwendigen Prozesse und Strukturen verfügen, um ihre Cybersicherheit effektiv zu managen.

Informationssicherheits-Managementsystem (ISMS)

Ein ISMS ist ein systematischer Ansatz zur Verwaltung der Informationssicherheit eines Unternehmens. Es umfasst alle Aspekte der IT-Sicherheit, von der Risikobewertung und -behandlung über die Implementierung von Sicherheitsmaßnahmen bis hin zur Überwachung und Überprüfung der Wirksamkeit. Ein ISMS nach ISO/IEC 27001 ist ein international anerkannter Standard für Informationssicherheit und kann Unternehmen dabei helfen, ein strukturiertes und effektives ISMS zu implementieren. Ein ISMS hilft Unternehmen, ihre Sicherheitsziele zu definieren, Risiken zu bewerten, geeignete Maßnahmen zu ergreifen und die Wirksamkeit dieser Maßnahmen zu überwachen.

Incident Response:

Ein Incident Response Plan legt fest, wie ein Unternehmen im Falle eines Cybervorfalls vorgeht. Er definiert klare Verantwortlichkeiten, Kommunikationswege und Eskalationsprozeduren. Ein gut vorbereiteter Incident Response Plan kann dazu beitragen, die Auswirkungen eines Angriffs zu minimieren und den Geschäftsbetrieb schnellstmöglich wiederherzustellen. Er sollte auch Maßnahmen zur Analyse des Vorfalls und zur Verbesserung der Sicherheitsmaßnahmen beinhalten. Ein wichtiger Bestandteil des Incident Response Plans ist die Einrichtung eines Computer Security Incident Response Teams (CSIRT), das im Falle eines Vorfalls schnell und koordiniert handeln kann.

Awareness und Schulung:

Mitarbeiter sind oft das schwächste Glied in der Sicherheitskette. Daher ist es wichtig, sie regelmäßig zu IT-Sicherheitsthemen zu schulen und für Cyberrisiken zu sensibilisieren. Schulungen können beispielsweise Themen wie Phishing, Passwort-Sicherheit und den Umgang mit verdächtigen E-Mails abdecken. Auch regelmäßige Phishing-Simulationen können dazu beitragen, das Bewusstsein der Mitarbeiter für diese Bedrohung zu schärfen. Die Schulungen sollten auf die spezifischen Rollen und Verantwortlichkeiten der Mitarbeiter zugeschnitten sein und regelmäßig aktualisiert werden, um neuen Bedrohungen gerecht zu werden.

Lieferantenmanagement:

Die Cybersicherheit eines Unternehmens ist nur so stark wie das schwächste Glied in seiner Lieferkette. Unternehmen müssen daher die Cybersicherheit ihrer Lieferanten und Dienstleister bewerten und sicherstellen, dass diese angemessene Sicherheitsstandards einhalten. Dies kann durch vertragliche Vereinbarungen, Sicherheitsaudits und regelmäßige Überprüfung der Sicherheitsmaßnahmen der Lieferanten erreicht werden. Ein effektives Lieferantenmanagement kann dazu beitragen, das Risiko von Supply-Chain-Angriffen zu minimieren, bei denen Angreifer Schwachstellen in der Lieferkette ausnutzen, um Zugang zu den Systemen des Unternehmens zu erlangen.

Umsetzung von NIS2: Ein kontinuierlicher Prozess der Verbesserung

Die Umsetzung vom NIS2-Umsetzungsgesetz ist kein einmaliges Projekt, sondern ein kontinuierlicher Prozess. Unternehmen müssen ihre Sicherheitsmaßnahmen regelmäßig überprüfen und an neue Bedrohungen und Technologien anpassen. Dies erfordert eine kontinuierliche Investition in IT-Sicherheit und ein hohes Maß an Aufmerksamkeit für Cybersicherheitsrisiken.

Unterstützung für Unternehmen

Die Umsetzung von NIS2 kann für Unternehmen eine Herausforderung darstellen, insbesondere für kleine und mittlere Unternehmen (KMU) mit begrenzten Ressourcen. Um Unternehmen bei der Umsetzung zu unterstützen, bieten verschiedene Institutionen und Organisationen Hilfestellungen an. Dazu gehören:

- Bundesamt für Sicherheit in der Informationstechnik (BSI): Das BSI bietet Informationen, Leitfäden und Schulungen zu NIS2 an. Es hat auch eine spezielle NIS2-Hotline eingerichtet, an die sich Unternehmen mit Fragen wenden können. Das BSI bietet auch eine Reihe von kostenlosen Tools und Ressourcen an, die Unternehmen bei der Umsetzung von NIS2 unterstützen können, wie z.B. den IT-Grundschutz.

- ENISA (European Union Agency for Cybersecurity): Die ENISA bietet ebenfalls Informationen und Unterstützung für Unternehmen bei der Umsetzung von NIS2. Sie hat einen NIS2-Umsetzungsplan entwickelt, der Unternehmen einen Fahrplan für die Umsetzung der Richtlinie bietet. Die ENISA bietet auch Schulungen und Workshops zu NIS2 an.

- Branchenverbände: Viele Branchenverbände bieten ihren Mitgliedern Informationen und Unterstützung zu NIS2 an. Sie können beispielsweise branchenspezifische Leitfäden und Best Practices zur Verfügung stellen. Die Verbände können auch Plattformen für den Austausch von Erfahrungen und Informationen zwischen Unternehmen bieten.

- IT-Sicherheitsberater: Externe IT-Sicherheitsberater können Unternehmen bei der Umsetzung von NIS2 unterstützen. Sie können beispielsweise Risikobewertungen durchführen, Sicherheitsmaßnahmen implementieren und Mitarbeiterschulungen durchführen. IT-Sicherheitsberater können auch bei der Auswahl und Implementierung von Sicherheitslösungen helfen und Unternehmen bei der Entwicklung eines effektiven ISMS unterstützen.

Indem Unternehmen diese Hilfestellungen nutzen, können sie die Anforderungen von NIS2 erfolgreich erfüllen und ihre Cybersicherheit stärken.

Wer ist von der NIS2-Richtlinie betroffen?

Die NIS2-Richtlinie unterscheidet zwei Gruppen: - Wesentliche Einrichtungen gemäß § 28 Abs. 1 NIS2UmsuCG - Wichtige Einrichtungen gemäß § 28 Abs. 2 NIS2UmsuCG

Diese Kategorien bestimmen, welche Auflagen und Meldepflichten konkret gelten.

| Kategorie | Beispielhafte Sektoren |

|---|---|

| Wesentliche Einrichtungen | Energie, Verkehr, Banken, Gesundheitswesen, Trinkwasserversorgung, öffentlicher Raum |

| Wichtige Einrichtungen | Postdienste, Abfallwirtschaft, Chemieindustrie, Maschinenbau, Lebensmittelwirtschaft |

Eine entscheidende Rolle spielt die Unternehmensgröße: Ab 50 Beschäftigten oder 10 Mio. Euro Jahresumsatz gilt das Gesetz in der Regel.

Pflichten aus dem NIS2UmsuCG: Was genau verlangt wird

Das Gesetz schreibt verschiedene Sicherheitsmaßnahmen vor:

| Maßnahme | Inhalt |

|---|---|

| Risikomanagement | Einführung von Prozessen zur Erkennung und Abwehr von Sicherheitsrisiken |

| Backup-Strategien | Regelmäßige Sicherung kritischer Systeme und Daten |

| Patch-Management | Zeitnahe Aktualisierung sicherheitskritischer Software |

| Zugriffskontrolle | Trennung von Rechten und Verantwortlichkeiten |

| Notfallpläne | Vorbereitung auf IT-Ausfälle oder Cyberangriffe |

Note

Die Verantwortung liegt direkt bei der Geschäftsführung (§ 32 NIS2UmsuCG). Bei grober Fahrlässigkeit drohen Bußgelder – ähnlich wie bei der DSGVO.

Meldepflicht bei Sicherheitsvorfällen (§ 31 NIS2UmsuCG)

Unternehmen müssen schwerwiegende IT-Störungen oder Angriffe melden:

- Innerhalb von 24 Stunden: Frühwarnung an die zuständige Behörde

- Innerhalb von 72 Stunden: Vollständiger Vorfallbericht

- Innerhalb eines Monats: Abschlussbericht mit Lessons Learned

Zuständig ist in Deutschland künftig das BSI oder eine Landesbehörde, je nach Sektor.

Warning

Eine Nicht-Meldung kann als Pflichtverletzung gewertet und sanktioniert werden.

Zeitplan zur Umsetzung der NIS2 in Deutschland

Die wichtigsten Fristen im Überblick:

| Zeitpunkt | Bedeutung |

|---|---|

| Januar 2023 | EU-NIS2-Richtlinie in Kraft getreten |

| Mai 2024 | Referentenentwurf für das NIS2UmsuCG veröffentlicht |

| Mitte 2024 | Voraussichtliche Verabschiedung im Bundestag |

| Oktober 2024 | Inkrafttreten des Gesetzes (geplant) |

| bis 2026 | Umsetzungspflicht in Unternehmen (Einführung der Maßnahmen) |

Unternehmen sollten jetzt mit einer Gap-Analyse und Risikobewertung starten, um rechtzeitig compliant zu sein.

Auswirkungen von NIS2 auf Unternehmen und die Wirtschaft: Ein Balanceakt zwischen Sicherheit und Innovation

Die NIS2-Richtlinie stellt Unternehmen und die Wirtschaft in der EU vor eine Reihe von Herausforderungen, bietet aber auch Chancen für mehr Cybersicherheit und eine Stärkung des Vertrauens in die digitale Wirtschaft.

- Auswirkungen auf Unternehmen: Mehr Verantwortung, höhere Kosten, aber auch neue Möglichkeiten

Für Unternehmen bedeutet NIS2 in erster Linie eine Erhöhung der Anforderungen an ihre Cybersicherheit. Sie müssen in neue Technologien, Prozesse und Schulungen investieren, um den Vorgaben der Richtlinie gerecht zu werden. Dies kann insbesondere für kleine und mittlere Unternehmen (KMU) eine Herausforderung darstellen, da sie oft über begrenzte Ressourcen verfügen. Schätzungen zufolge könnten die Umsetzungskosten für die deutsche Wirtschaft bei ca. 1,65 Milliarden Euro liegen.

Die Umsetzung von NIS2 kann jedoch auch positive Effekte haben:

- Erhöhte Cybersicherheit: Durch die Umsetzung der NIS2-Anforderungen können Unternehmen ihre IT-Systeme und Netzwerke besser vor Cyberangriffen schützen. Die Richtlinie schreibt eine Vielzahl von Maßnahmen vor, die dazu beitragen, Schwachstellen zu identifizieren und zu beseitigen, Sicherheitsvorfälle zu erkennen und schnell darauf zu reagieren. So können beispielsweise durch regelmäßige Schwachstellenanalysen und Penetrationstests potenzielle Einfallstore für Angreifer aufgedeckt und geschlossen werden.

- Stärkung des Vertrauens: Eine höhere Cybersicherheit kann das Vertrauen von Kunden, Partnern und Investoren stärken. In einer Zeit, in der Datenschutz und Datensicherheit immer wichtiger werden, kann die Einhaltung von NIS2 ein wichtiges Signal für die Vertrauenswürdigkeit eines Unternehmens sein. Dies kann sich positiv auf das Image und die Wettbewerbsfähigkeit auswirken. Ein gutes Beispiel hierfür ist die Einführung der Datenschutz-Grundverordnung (DSGVO). Unternehmen, die sich frühzeitig auf die DSGVO vorbereitet und ihre Prozesse angepasst haben, konnten dies als Vertrauensbeweis gegenüber ihren Kunden nutzen.

- Wettbewerbsvorteil: Unternehmen, die NIS2-konform sind, können dies als Wettbewerbsvorteil nutzen und sich von Konkurrenten abheben. Insbesondere in Branchen, in denen Cybersicherheit eine wichtige Rolle spielt, kann die Einhaltung von NIS2 ein entscheidender Faktor für den Geschäftserfolg sein. Kunden und Partner werden eher mit Unternehmen zusammenarbeiten, die nachweislich hohe Sicherheitsstandards einhalten. So könnten beispielsweise Cloud-Anbieter, die NIS2-konform sind, einen Vorteil gegenüber Konkurrenten haben, die dies nicht sind.

- Innovation: Die Auseinandersetzung mit NIS2 kann Unternehmen dazu anregen, innovative Sicherheitslösungen zu entwickeln und zu implementieren. Die Richtlinie fördert einen risikobasierten Ansatz, der Unternehmen dazu ermutigt, neue Technologien und Methoden zur Verbesserung ihrer Cybersicherheit zu erforschen. Dies kann zu neuen Produkten, Dienstleistungen und Geschäftsmodellen führen. Beispielsweise könnten Unternehmen neue Tools zur automatisierten Risikobewertung oder zur Erkennung von Anomalien im Netzwerkverkehr entwickeln.

- Auswirkungen auf die Wirtschaft: Stabilität, Wachstum und neue Geschäftsmodelle

NIS2 hat auch Auswirkungen auf die gesamte Wirtschaft in der EU. Durch die Erhöhung des Cybersicherheitsniveaus kann das Risiko von Cyberangriffen und deren wirtschaftliche Folgen reduziert werden. Dies kann zu mehr Stabilität und Wachstum in der digitalen Wirtschaft beitragen. Eine höhere Cybersicherheit schafft ein Umfeld, in dem Unternehmen und Verbraucher Vertrauen in digitale Technologien haben und diese nutzen können, was wiederum Innovation und Wachstum fördert.

Die Umsetzung von NIS2 kann auch neue Geschäftsmodelle und Märkte schaffen. Unternehmen, die sich auf Cybersicherheitslösungen spezialisieren, können von der steigenden Nachfrage nach solchen Produkten und Dienstleistungen profitieren. Dies können beispielsweise Anbieter von Sicherheitslösungen wie Firewalls, Antiviren-Software oder Verschlüsselungstechnologien sein. Auch für Beratungsunternehmen, die Unternehmen bei der Umsetzung von NIS2 unterstützen, eröffnen sich neue Geschäftsmöglichkeiten.

Chancen und Herausforderungen: Ein Balanceakt zwischen Sicherheit und Innovation

NIS2 stellt Unternehmen und die Wirtschaft vor eine Reihe von Herausforderungen, bietet aber auch Chancen

Herausforderungen:

- Hohe Kosten: Die Umsetzung von NIS2 kann hohe Investitionen in Technologie, Prozesse und Schulungen erfordern. Insbesondere für KMU können diese Kosten eine erhebliche Belastung darstellen. Die Anschaffung neuer Hardware und Software, die Einstellung von Sicherheitsexperten und die Durchführung von Schulungen können hohe Kosten verursachen.

- Komplexität: Die Anforderungen von NIS2 sind komplex und können für Unternehmen schwer zu verstehen und umzusetzen sein. Dies gilt insbesondere für Unternehmen, die bisher wenig Erfahrung mit Cybersicherheit haben. Die Richtlinie umfasst eine Vielzahl von technischen und organisatorischen Maßnahmen, die sorgfältig geplant und umgesetzt werden müssen.

- Ressourcenknappheit: Insbesondere KMU können Schwierigkeiten haben, die erforderlichen Ressourcen für die Umsetzung von NIS2 bereitzustellen, sowohl in Bezug auf finanzielle Mittel als auch auf qualifiziertes Personal. Es kann schwierig sein, qualifizierte IT-Sicherheitsexperten zu finden und zu halten, insbesondere für kleinere Unternehmen.

- Bürokratie: Die Meldepflichten und Dokumentationspflichten können für Unternehmen einen erheblichen bürokratischen Aufwand bedeuten. Unternehmen müssen sicherstellen, dass sie alle relevanten Vorfälle melden und die erforderlichen Unterlagen führen, um den Nachweis der NIS2-Konformität zu erbringen.

- Haftungsrisiken: Die NIS2-Richtlinie sieht vor, dass Unternehmen für Schäden haftbar gemacht werden können, die durch unzureichende Cybersicherheitsmaßnahmen entstehen. Dies kann zu erheblichen finanziellen Risiken für Unternehmen führen.

Chancen:

- Erhöhte Cybersicherheit: NIS2 kann dazu beitragen, die Cybersicherheit in Europa deutlich zu verbessern und das Risiko von Cyberangriffen zu reduzieren. Eine höhere Cybersicherheit schützt nicht nur Unternehmen und ihre Daten, sondern auch die gesamte Gesellschaft vor den negativen Auswirkungen von Cyberangriffen.

- Stärkung des Vertrauens: Eine höhere Cybersicherheit kann das Vertrauen in die digitale Wirtschaft stärken und neue Geschäftsmöglichkeiten eröffnen. Verbraucher und Geschäftspartner sind eher bereit, mit Unternehmen zusammenzuarbeiten, die ihre Daten und Systeme effektiv schützen.

- Wettbewerbsvorteil: NIS2-konforme Unternehmen können sich einen Wettbewerbsvorteil verschaffen und neue Märkte erschließen. Die Einhaltung von NIS2 kann ein Qualitätsmerkmal sein, das Kunden und Partner überzeugt.

- Innovation: NIS2 kann Innovationen im Bereich der Cybersicherheit fördern und neue Technologien und Geschäftsmodelle hervorbringen. Die Richtlinie schafft einen Anreiz für Unternehmen, in neue Sicherheitslösungen zu investieren und diese auf den Markt zu bringen.

- Ausblick: NIS2 als wichtiger Schritt in eine sichere digitale Zukunft

Die NIS2-Richtlinie ist ein wichtiger Schritt zur Stärkung der Cybersicherheit in Europa. Sie stellt zwar Unternehmen vor Herausforderungen, bietet aber auch Chancen für mehr Sicherheit, Vertrauen und Innovation. Die erfolgreiche Umsetzung der Richtlinie wird jedoch eine gemeinsame Anstrengung von Unternehmen, Behörden und anderen Akteuren erfordern. Nur wenn alle Beteiligten zusammenarbeiten, können wir eine sichere und vertrauenswürdige digitale Zukunft gestalten.

Fazit

Das NIS2-Umsetzungsgesetz ist eine komplexe und anspruchsvolle Richtlinie, die Unternehmen vor große Herausforderungen stellt. Gleichzeitig bietet sie aber auch die Chance, die Cybersicherheit in Europa deutlich zu verbessern und das Vertrauen in die digitale Wirtschaft zu stärken. Unternehmen, die sich frühzeitig mit den Anforderungen von NIS2 auseinandersetzen und die notwendigen Maßnahmen ergreifen, können von den Vorteilen einer höheren Cybersicherheit profitieren und sich für die Zukunft rüsten.